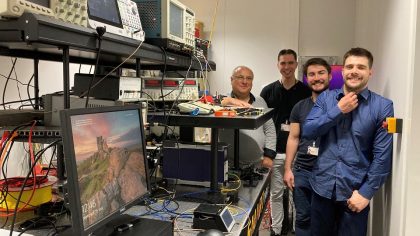

Cybersécurité : ThreatNet puise dans la base de données d’Orange pour protéger le réseau

• ThreatNet est une solution novatrice de cybersécurité du groupe Orange à base de sondes distribuées surveillant en continu l’intégralité du réseau interne de l’opérateur.

• La solution est alimentée par la base de connaissance des menaces d’Orange Cyberdefense pour identifier précisément la nature des attaques.

• Les caractéristiques de ThreatNet sont une capacité de traitement décentralisé de données importantes, la vélocité et la précision dans l’identification des menaces.

Lire l'article

• La solution est alimentée par la base de connaissance des menaces d’Orange Cyberdefense pour identifier précisément la nature des attaques.

• Les caractéristiques de ThreatNet sont une capacité de traitement décentralisé de données importantes, la vélocité et la précision dans l’identification des menaces.

Comprendre la perception des risques en ligne du grand public : au-delà des contours officiels

Lire l'article

IA : la lutte contre le phishing généré avec les LLMs s’organise

Lire l'article

Téléphone Grave Danger, les fondements techniques d’un dispositif essentiel

Lire l'article