Les ordinateurs quantiques feront en quelques instants ce que les ordinateurs actuels mettraient des centaines d’années à effectuer. Ces capacités de calculs décuplées pourraient cependant remettre en cause les fonctionnements des systèmes cryptographiques actuels.

Orange s’y prépare en travaillant sur des mécanismes plus robustes ou encore en s’appuyant sur les propriétés des communications quantiques, grâce aux solutions d’échange quantique de clé (QKD, Quantum Key Distribution).

Ces solutions restent encore très couteuses.

Le projet de construction d’un backbone quantique en Île-de-France, piloté par Orange, devrait permettre d’avancer sur cette technologie aux propriétés étonnantes.

Jérôme Colombain : On dit que c’est une véritable révolution. Une révolution qui va repousser les limites de la puissance des ordinateurs. Cela permettra d’effectuer en quelques minutes des calculs et des simulations qui actuellement demanderaient des mois ou des années. Je veux parler de l’informatique quantique, une révolution aux effets encore difficiles à cerner. Mais ce que l’on sait, c’est que cela aura très certainement des conséquences, y compris dans notre vie quotidienne. Bonjour Eric Hardouin.

Eric Hardouin : Bonjour.

JC : Vous êtes directeur de recherche Connectivité Ambiante chez Orange. Alors est-ce qu’on peut commencer en étant assez simple, et même une question bête, qu’est-ce que c’est au fond que l’informatique quantique ?

EH : Peut-être qu’on va commencer par rappeler ce que c’est que la physique quantique pour aller à la base de la base. La physique quantique repose sur le principe que, quand on se place à une échelle extrêmement petite, l’échelle des particules, on a des grandeurs qui ne peuvent pas prendre n’importe quelle valeur. Les niveaux d’énergie que peuvent prendre les électrons, dans un atome, sont quantifiés. Ils peuvent prendre certaines valeurs, qui sont un ensemble de valeurs discrètes.

JC : Donc ça change toute notre vision des choses. L’informatique quantique n’a rien à voir avec l’informatique d’aujourd’hui ?

EH : L’informatique quantique, effectivement, est une rupture. Alors ce n’est pas pour tout de suite. Parce que je posais justement la question à un physicien de l’Ecole Polytechnique il y a quelques semaines de ça : « c’est pour quand des ordinateurs quantiques, multitâches et à un prix abordable ? » Il m’a dit « personne ne le sait ». Mais après en fonction des gens, ce sera « dans 20 ans voire un peu avant ». Mais en réalité, on ne sait pas.

JC : Il y a des choses qui commencent à apparaître non ? Ici et là.

EH : Oui, aujourd’hui, ce sont plutôt des expérimentations, c’est à dire qu’on a effectivement des acteurs comme Google ou IBM, qui ont des calculateurs quantiques qui fonctionnent mais qui ne savent faire qu’une seule tâche. Ils ne savent résoudre qu’un seul algorithme. Et en plus, ça coûte très cher. Ils doivent être refroidis, proche du zéro absolu. Donc ce n’est pas pour demain qu’on en aura dans nos salons.

JC : Alors on va parler d’un problème en particulier qui est lié au quantique, c’est que cet ordinateur super puissant, quand il arrivera, il sera capable de faire sauter tous nos systèmes de sécurité actuels. C’est à dire tout ce qui repose sur, ce qu’on appelle les clés de chiffrement RSA, et donc les systèmes de transactions bancaires, communications militaires, etc. La sécurité n’existera plus, mais heureusement vous et d’autres chercheurs, dans le monde, êtes en train déjà de préparer l’après. Qu’est ce qui va se passer en fait ?

EH : Il faut comprendre qu’aujourd’hui tous les mécanismes de cryptographie reposent sur la complexité à résoudre des problèmes mathématiques. Or, les ordinateurs quantiques vont arriver avec des capacités de calcul décuplées.

JC : Pour eux, c’est de la rigolade.

EH : Ils seront capables de faire en quelques instants, ce qu’il faudrait en réalité, des centaines d’années à faire, avec un ordinateur actuel. Et donc effectivement, ça remet en cause les fondements de notre cryptographie. Et pour ça, il y a deux grandes voies qui sont aujourd’hui investiguées. Il y a ce qu’on appelle la cryptographie « post-quantique » qui consiste à définir des mécanismes de cryptographie qui seront robustes aux capacités de calcul des ordinateurs quantiques.

Et l’autre côté, c’est celui dont moi je m’occupe dans le domaine de recherche que j’ai le plaisir d’animer, les communications quantiques. L’objectif, c’est de s’appuyer sur les propriétés particulières de la physique quantique pour être capable de co-construire des clés de chiffrement qui sont telles que, en tout cas mathématiquement, si un espion essaye d’intercepter les messages qui permettent de construire cette clé, chacun des deux bouts autorisés de la chaîne s’en rendra compte. Et du coup, on pourra se rendre compte que la communication est compromise.

JC : Et alors, concrètement, comment fait-on ?

EH : Il y a plusieurs mécanismes. Un des mécanismes les plus connus utilise la polarisation des photons.Et le fait est que si on mesure le photon, si on essaye de capter en gros sa valeur, on va modifier irrémédiablement son état.

JC : Avec le quantique, dès qu’on commence à regarder ce qui se passe, ce qui se passe a changé, et donc on n’arrive pas à voir la vérité, la réalité.

EH : On sera capable de détecter si quelqu’un d’autre avant nous a été triturer les photons et donc a essayer d’intercepter le signal. Sans rentrer dans les détails, c’est ça le grand principe qui fait qu’on est capable, là encore mathématiquement, d’assurer que les clés cryptographiques qu’on aura construites n’auront pas été connues d’un tiers.

Alors, c’est ce que dit la théorie. Dans la pratique, avec des imperfections de matériels et les défauts d’implémentation, il n’est pas du tout exclu qu’on puisse en fait arriver à ce qu’un pirate arrive à capter quand même les clés. Là, c’est tout l’objet, justement, des travaux de recherche qui sont de faire en sorte qu’on arrive à des systèmes qui soient fiables dans la réalité.

JC : C’est incroyable. Vous imaginez des scènes de cyberattaques, de cyber espionnage, avec des technologies qui n’existent pas encore, qui vont tout bousculer ?

EH : En fait, elles existent. On a aujourd’hui des systèmes commerciaux qui reposent sur la communication quantique pour de l’échange de clés, de la co-construction de clés sécurisées, donc ce qu’on appelle la QKD, « Quantum Key Distribution ». Le problème, c’est que ces équipements sont très chers. Je ne sais pas si je peux dire le chiffre, mais ce sont des centaines de milliers d’euros, pour sécuriser juste une chaîne entre un émetteur et un récepteur.

Vous comprenez donc qu’il y a peu de gens finalement qui peuvent se payer un tel système de sécurité. Et en plus, ça demande des fibres dédiées, ce qu’on appelle des fibres noires. Donc des fibres dédiées qui ne vont servir qu’à ça, entre ce qu’on appelle « Alice et Bob » : A et B.

JC : Qui sont d’ailleurs les deux prénoms qu’on utilise toujours pour ce genre d’exemple.

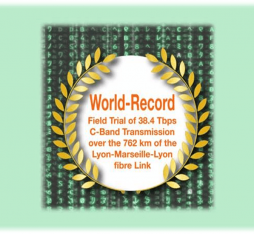

EH : Exactement. Donc on doit avoir une fibre dédiée. Et, une fibre dédiée ça coûte cher. Et puis on ne l’a pas toujours. Et donc tout l’enjeu pour nous, et c’est là-dessus qu’on travaille dans la recherche d’Orange, c’est d’une part de réduire les coûts de ces équipements nécessaires pour mettre en œuvre des communications quantiques, et d’autre part assurer qu’on puisse réutiliser notre infrastructure de réseau existante et faire coexister finalement sur les mêmes fibres, à la fois des photons qui vont porter de l’information quantique pour faire de la QKD, mais aussi des photons habituels qui servent à transmettre de la télé et de la vidéo, enfin tout ce qu’on fait aujourd’hui avec nos réseaux fixes.

JC : C’est pour cela que vous êtes engagés dans ce projet de backbone quantique sur le plateau de Saclay ?

EH : Ça, c’est le projet Paris Région QCI. Alors effectivement c’est un projet qui a démarré en début d’année avec Nokia et Thalès, en termes de grands groupes et puis un certain nombre de start-ups et d’acteurs académiques. Et donc c’est un projet qui est piloté par Orange et qui vise à construire un backbone quantique entre Orange Gardens à Châtillon et le plateau de Saclay, avec aussi un nœud à Paris pour connecter les différents labos qui sont impliqués dans le projet.

C’est un projet qui est financé par la région Ile de France et dont l’intérêt ou l’enjeu pour nous est triple. Il est d’un côté de faire en sorte de pouvoir tester des solutions justement de communication quantique à plus bas coût, puisque l’un des partenaires du projet est une petite start-up qui s’appelle Kets Quantum, dont la promesse est de réduire d’un facteur 1000 le coût des équipements quantiques. Donc passer de centaines de milliers d’euros à des centaines d’euros, ce qui rend la chose beaucoup plus abordable. Et donc, on va tester leur produit sur ce réseau expérimental, qu’on est en train de construire.

L’autre enjeu est pour nous d’acquérir le savoir-faire pour construire un réseau quantique. Parce que le problème de ces réseaux, c’est que comme la fibre absorbe la lumière, elle absorbe les photons. Alors ce qu’on fait dans la physique traditionnelle c’est qu’on a des amplificateurs optiques qui permettent d’étendre le signal et de régénérer le signal périodiquement pour assurer que lorsque le signal est trop atténué, on lui donne un coup d’accélérateur. Et puis il repart pour quelques centaines de kilomètres.

JC : Et ça, vous ne pouvez pas le faire avec le quantique ?

EH : On ne peut pas le faire avec le quantique parce qu’il n’existe pas d’amplificateur quantique, parce que c’est physiquement impossible. Donc ça veut dire qu’on est obligé d’avoir les atténuations les plus faibles possibles dans la fibre si on veut aller le plus loin possible. Et le plus loin possible, en réalité, la limite, je crois que c’est entre 100 et 200 kilomètres.

JC : Concrètement, ça voudrait dire que ces systèmes-là, demain, devront être utilisés par les entreprises, par l’armée et par, peut-être nous les particuliers aussi, pour sécuriser nos communications.

EH : Alors peut-être. Il est clair qu’aujourd’hui nous, on voit un intérêt assez prononcé de certains acteurs comme notamment les ministères régaliens : police, justice, armée, qui ont des besoins de confidentialité effectivement qui ne sont pas les mêmes que vous et moi. Et de l’autre côté, on a les banques qui sont aussi très intéressées par cette technologie.

JC : Qui dit les banques, dit nous ou derrière les particuliers ?

EH : In fine, c’est pour nous effectivement. Ce qu’il faut comprendre, c’est qu’on est très limité en termes de débit, c’est-à-dire que le débit est de quelques dizaines de kilobits par seconde à un mégabit par seconde. Un autre point aussi est important à comprendre, c’est que si on veut assurer la protection, je dirais à très long terme, des données échangées – parce qu’on parlait tout à l’heure des capacités apportées par les ordinateurs quantiques pour casser les codes de cryptographie – un moyen d’attaque qui existe aussi, c’est « je capte le signal, je le stocke sur mon disque dur et puis j’attends cinq ans, dix ans, vingt ans, que les technos aient progressées et plus tard, quand j’ai la capacité de le casser, je le casse. » On a une technique qui permet d’assurer que ça n’arrivera pas. Elle s’appelle le One Time Pad et dont le principe, c’est de transmettre un message qui a la longueur de la clé de cryptographie. Mais si on a un débit de clé qui est très faible, le débit de messages sera aussi du même ordre, donc maximum un mégabit par seconde. Et donc, si aujourd’hui je vous dis « votre débit, à partir de maintenant, il va être d’un Mbit par seconde chez vous », vous n’allez pas être très content.

JC : Ça, c’est sûr.

EH : Ceci pose des enjeux sur les données qui peuvent être transférées.

JC : C’est passionnant, fascinant même. Merci beaucoup. Eric Hardouin, directeur de recherche Connectivité ambiante.

EH : Merci beaucoup.